Ochranná opatření

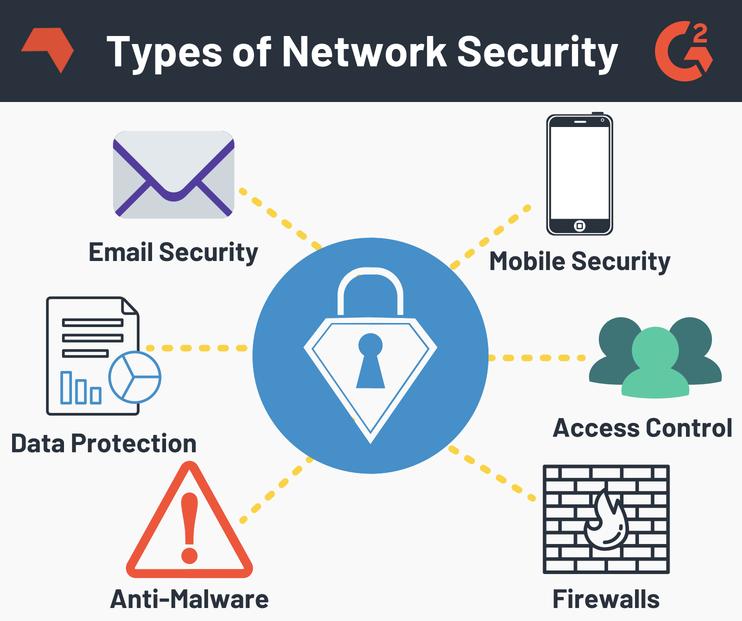

Řízení přístupu: Přísná autentizace a kontrola uživatelů přistupujících k síťovým zdrojům. Například provádět ověřování uživatele, šifrování, aktualizaci a ověřování, nastavení oprávnění pro přístup k adresáři a souborům atd., řídit konfiguraci síťových zařízení a tak dále. Ochrana dat šifrováním: Šifrování je důležitým prostředkem ochrany bezpečnosti dat. Úlohou šifrování je zajistit, aby informace po zachycení nebylo možné přečíst.

Ochrana izolace sítě: Existují dva způsoby, jak izolovat izolaci sítě, jeden je implementován izolační kartou, jeden je implementován pomocí brány pro izolaci zabezpečení sítě.

Další opatření: Mezi další opatření patří filtrace informací, odolnost proti chybám, zrcadlení dat, zálohování dat a auditování.

Preventivní osvěta

Mít povědomí o bezpečnosti sítě je důležitým předpokladem pro zajištění bezpečnosti sítě. Mnoho incidentů zabezpečení sítě souvisí s nedostatečným povědomím o bezpečnosti.

Bezpečnostní kontrola

Chcete-li zajistit bezpečnost sítě, zabezpečení sítě konstrukce, první krok musí nejprve plně porozumět systému, posoudit zabezpečení systému, rozpoznat vaše riziko, tak rychle, přesně vyřešit problém vnitřní bezpečnosti.

Bezpečnostní program

Lidé někdy zapomenu na základy bezpečnosti, budu jen hledat nové technologie pro určité emoce, ale zjistil jsem, že to nakonec nemá cenu. V dnešním ekonomickém prostředí nemohou omezené rozpočty na zabezpečení dovolit oblasti, kde je nejvyšší riziko podnikového rizika, aby využívala jaké nové technologie. Tyto vysoce rizikové oblasti samozřejmě nejsou pro všechny stejné a často se budou měnit. Nežádoucí molekuly vždy plně využívají tyto vysoce rizikové oblasti k provádění útoků a některé z našich dnes velmi populárních útoků nejsou typem útoku, který jsme viděli před několika lety. Účelem psaní tohoto článku je zjistit, která bezpečnostní řešení lze pokrýt v nejširší oblasti pro obranu různých nových hrozeb. Z mnoha ohledů jsou tato řešení všechno nápady, které lze myslet bez přemýšlení, ale budete překvapeni, když zjistíte, že existuje tolik společností (ať už jsou velké společnosti stále malými podniky), že je neumístí na místo. Místo. Mnohokrát jsou jen umístěním.

Pět základních bezpečnostních schémat uvedených níže, pokud se zkombinují, účinně zastaví data, sítě a uživatele podniku, budou kombinovány než jakýchkoli pět druhů bezpečnostních technologií na dnešním trhu. Dobrý. Přestože na trhu existuje mnoho dalších velmi užitečných bezpečnostních řešení, pokud chcete vybrat 5 nejúčinnějších scénářů připravených k použití, pak je moje volba 5:

firewall < / b>

Tento základní kámen ochrany sítě je nyní velmi potřebný pro zabezpečení pevných základů. Pokud neexistuje žádný firewall, který by chránil škodlivý tok, pak bude mít společnost větší objem práce na našich síťových aktivech. Firewall musí být nasazen na vnějších hranicích podniku, ale může být také umístěn uvnitř podnikové sítě, aby chránil zabezpečení dat každého segmentu sítě. Nasazení firewallu v rámci podniku je stále relativně čerstvou, ale velmi dobrou praxí. K této praxi dochází hlavně proto, že mizí jakákoli hmatatelná hranice sítě, která dokáže rozlišit mezi důvěryhodným provozem a škodlivým tokem. Koncept starých takzvaných jasných internetových hranic se v moderních sítích již nevyskytuje. Nejnovější změny spočívají v tom, že firewall je stále inteligentnější, velikost částic je v pořádku a lze ji definovat v datovém toku. Firewall dnes řídí datový tok na základě funkce, která aplikuje typy a dokonce i aplikace. Firewall může například blokovat hlasový hovor SIP podle čísla volajícího.

Bezpečnostní router

(fw, ips, qos, vpn) - Směrovače jsou téměř všude ve většině sítí. Podle konvencí se používají pouze jako dopravní policie, která monitorovala dopravu. Moderní router toho ale umí víc. Router má kompletní bezpečnostní funkci, někdy dokonce více než firewall. Většina dnešních směrovačů má robustní funkci firewallu a některé užitečné funkce IDS / IPS, robustní nástroje QoS a řízení provozu, samozřejmě velmi výkonné šifrování dat VPN. Takový seznam funkcí může také vyjmenovat mnohé. Moderní routery jsou plně schopny zvýšit zabezpečení vaší sítě. Pomocí moderní technologie VPN může být šifrován se všemi datovými toky na podnikové WAN, ale není třeba zvyšovat lidské ruce. Někteří lidé mohou plně využít některé z jeho atypických účelů, jako jsou funkce brány firewall a funkce IPS. Otevřete router, uvidíte spoustu bezpečnostních podmínek.

Bezdrátové WPA2

Nejorganizovanější z těchto 5 hlavních programů. Pokud jste bezdrátové zabezpečení WPA2 nepoužili, zastavte prosím své bezpečnostní schéma a naplánujte si přípravu WPA2. Mnoho dalších metod bezdrátového zabezpečení není dostatečně bezpečné a lze je prolomit během několika minut. Ode dneška tedy používejte WPA2 s šifrováním AES.

Zabezpečení e-mailu

Všichni víme, že e-mail je nejzranitelnější objekt. Viry, malware a červi rádi používají e-mail jako svůj komunikační kanál. E-mail je kanál, kterým s největší pravděpodobností prosakujeme citlivá data. Kromě bezpečnostních hrozeb a ztráty dat se v e-mailu setkáme s nevyžádanou poštou!

Zabezpečení webu

Dnes je hrozba z 80 portů a 443 portů rychlejší než jakákoli jiná hrozba. S ohledem na webové útoky je to složitější, takže společnosti musí nasadit robustní řešení zabezpečení webu. V průběhu let jsme byli filtrováni pomocí jednoduché adresy URL, která je skutečně základním obsahem webové bezpečnosti. Zabezpečení webu je však mnohem víc než jen filtrování adres URL je tak jednoduché, že je také třeba jej vložit do kontroly AV, kontroly malwaru, identifikace kreditu IP, dovedností dynamické klasifikace URL a prevence úniku dat. Útočníci úžasnou rychlostí napadají mnoho webových stránek s vysokým vízem. Pokud se při filtrování spoléháme pouze na černou a bílou listinu adres URL, můžeme mít přístup pouze k adrese URL z bílé listiny. Jakékoli řešení zabezpečení webu musí být schopno dynamicky skenovat webový provoz, aby se zjistilo, zda je provoz legální. V pěti hlavních bezpečnostních řešeních, která jsou zde uvedena, je zabezpečení webu špičkou ve vývoji bezpečnostních technologií, ale také je třeba utrácet nejvíce. Jiná řešení jsou velmi vyspělá. Zabezpečení webu by se mělo co nejdříve ztratit, vrátit se do reálného stavu a odolat útokům iniciovaným hackery.

Bezpečnostní

Podle stavu zabezpečení sítě a potřeb zabezpečení sítě podniků v různých oblastech může být architektura bezpečnostní obrany celé sítě snadno a snadno. Bezpečnostní obranný systém podnikových informačních systémů lze rozdělit do tří úrovní: posouzení bezpečnosti, bezpečné posílení, nasazení zabezpečení sítě.

Posouzení bezpečnosti

Prostřednictvím detekce zabezpečení systému podnikové sítě, detekce zabezpečení webového skriptu, včas, včas, včas. Pro konkrétní projekty je zřízen dočasný tým pro audit zabezpečení kódu projektového skriptu a zabezpečení programátora webových stránek a inženýra zabezpečení sítě je společné pro zabezpečení programu webových stránek. Zjistěte přítomnost programů ohrožení bezpečnosti a připravte příslušné nápravné prostředky.

Bezpečné vyztužení

Na základě výsledku detekce vyhodnocení zabezpečení sítě existuje zranitelnost ve webové aplikaci, škodlivý kód na stránce je důkladně vyčištěn a web souvisí s webem. Bezpečnostní audit zdrojového kódu, zjistěte problém se zdrojovým kódem, bezpečná oprava. Posílení bezpečnosti je proaktivní bezpečnostní ochranný prostředek, který poskytuje ochranu v reálném čase pro vnitřní útoky, vnější útoky a zneužití, zachycuje a reaguje na narušení dříve, než je síťový systém škodlivý, a posiluje zabezpečení samotného systému.

Network Bezpečnostní Deployment

V podnikovém informačním systému lze nasazení bezpečných produktů použít k ochraně síťového systému, aby bylo zajištěno silnější monitorování zabezpečení a obranné schopnosti.