Преглед на проблема

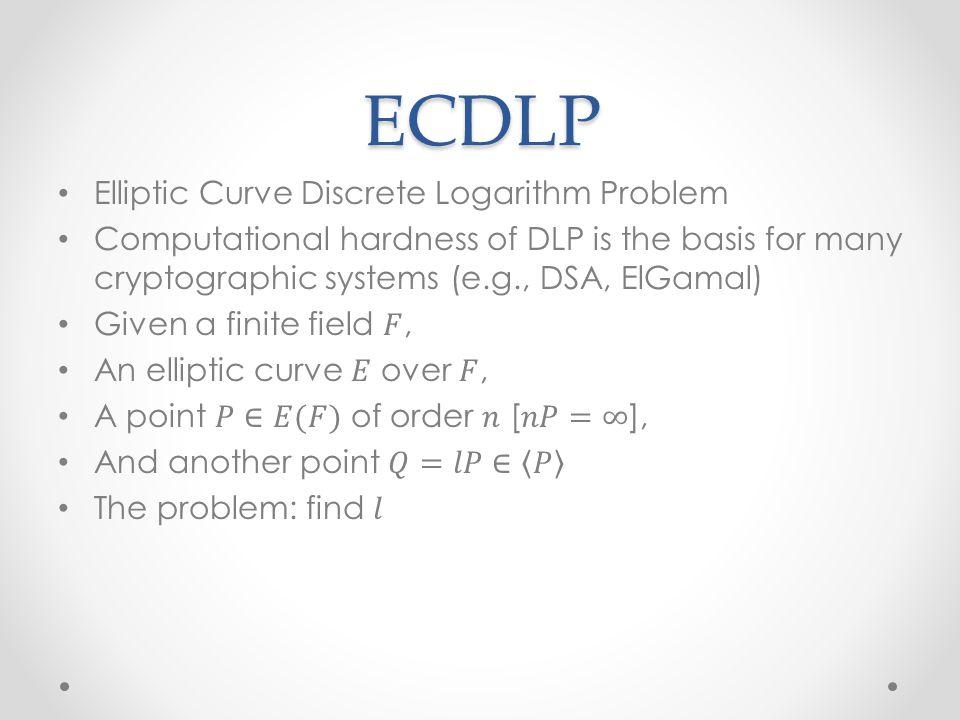

ECDLP, дискретният логаритмичен проблем върху елиптичната крива. През 1987 г. Коблиц конструира ECDLP, използвайки абелевата група на добавяне, образувана върху елиптична крива. Експериментите са доказали, че ключът до 160 бита може да бъде сравним със сигурността на алгоритъма RSA на ключа 1024BITS в алгоритъма за криптиране на елиптичната крива и разликата между сигурността между аналоговите числа се увеличава рязко. Следователно, той може да осигури по-бърза криптографска система с публичен ключ с по-малка дължина на ключа и има широка загриженост за хората, предоставяйки на хората мощни, като например прилагане на криптиране на данни, обмен на ключове, цифров подпис. инструмент.

ECC

През 1976 г. Дифи и Хелман публикуват „Криптографска нова тенденция“ поради алгоритмите за симетрично криптиране. Статията представя концепцията за криптиране с публичен ключ и повдигнати RSA алгоритми от Rivet, Shamir и Adelman.

С подобряването и подобряването на декомпозицията, подобряването на компютърната скорост и развитието на компютърните мрежи, за да се гарантира сигурността на данните, ключът на RSA се нуждае непрекъснато, но увеличаването на дължината на ключа причинява скоростта на неговото декриптиране е значително намалена и хардуерното внедряване става все по-непоносимо, което натоварва много използването на RSA, така че има нов алгоритъм за замяна на RSA.

1985 г. N.Koblitz и Miller предлагат да се използва елиптична крива за криптографски алгоритъм, в зависимост от дискретния логаритмичен проблем ECDLP в групата точки върху овалната крива на ограничен домейн. ECDLP е по-труден проблем от факторната разбивка, която е трудността на нивото на индекса.

принцип

Дискретният логаритмичен проблем върху елиптичната крива ECDLP се дефинира по следния начин: дайте дадено число P и елиптична крива E, Q = KP, в случай на известно P, Q положително цяло число k е по-малко от P. Може да се докаже, че е сравнимо с изчисляването на K и P, а K и P изчисляването на K е по-трудно.

Съответстващо на допълнителното изчисление в елиптичната крива съответства на модела на умножението на дискретния логаритъм, операцията на умножение в елиптичната крива съответства на диаметрите в дискретния логаритъм, можем да установим Съответната криптографска система на елиптичната крива.

Например, съответстваща на системата с публичен ключ на Diffie-Hellman, можем да внедрим върху елиптичната крива, като изберем елемента за генериране P на E, който се изисква да бъде по-достатъчен за комуникация между групите. И B отделно избира A и B, A и B, но AP и BP са разкрити, ключовете между A и BCCC са ABP, което не може да знае.

Съответната система за пароли ELGAMAL може да бъде внедрена върху елиптичната крива, както следва:

Вградете обикновения текст M в E-PM точката, изберете малко B∈E, всеки потребител Изберете цяло число a, 0

k = kg [където K, G е точката на EP (A, B), K е цяло число по-малко от N (n е редът на точка G)]

Трудно е да се установи, че K и G са дадени според добавянето на добавянето, изчислението K е лесно; но предвид K и G, търсенето на K е относително трудно.

Това е предизвикателство, прието от алгоритъм за криптиране на елиптична крива. Позоваваме се на базовата точка, k (публичен ключ).

свързано сравнение

ECC с RSA сравнение

ECC и RSA, има абсолютни предимства по много начини, отразени главно в следното:

антиагресивен. Същата дължина на клавиша, неговата антиагресивност е силна.

Размерът на изчислението е малък, скоростта на обработка е висока. Общата скорост на ECC е много по-бърза от RSA, DSA е много по-бърза.

Мястото за съхранение заема. Размерът на ключа и системните параметри на ECC са много по-малки от RSA, а DSA означава, че е много по-малък. Това е много важно за алгоритмите за криптиране на IC картата. < / p>

Изисквания за честотна лента. Когато дългото съобщение е декриптирано, трите типа криптографски системи имат еднакви изисквания за честотна лента, но изискванията за честотна лента на ECC са много по-ниски, когато се прилагат за кратки съобщения. Изискванията за честотна лента са ниски, за да се направи ECC в безжична мрежа Мрежовото поле има широк спектър от перспективи за приложение. Тези характеристики на

ECC ще замени RSA и ще се превърне в общ алгоритъм за криптиране с публичен ключ. Например наборът от протоколи SET го постави като протокол от следващо поколение. Провинциалният криптографски алгоритъм с публичен ключ.

Следното е сравнение на сигурността и скоростта на RSA и ECC.

| Крайно време (MIPS година) | RSA / DSA (дължина на ключа) | Дължина на ECC ключа | Съотношение на дължината на ключовете RSA / ECC | ||||||||||||

| 10 | 512 | 5:1 | 10 < / p> | 768 | 6:1 | 10 | 1024 | 160 | 7: 1 | 2048 | 210 | 10:1 | 10 | 21000 " 140>600 | 35:1 |

Сравнение на дължината на матрицата за сигурност на RSA и ECC

| функция | конструктор на сигурност 1.2 | BSAFE 3.0 | |||

| 163-битов ECC (MS) | 1023-битов RSA (MS) | 3.8 | 4, 708,3 | ||

| Подпис | 2.1 (ECNRA) | 228.4 < / p> | |||

| 3.0 (ECDSA) | < Td width = "210"> | ||||

| удостоверяване | 9.9 (ECNRA) | 12.7 | 10.7 (ECDSA) | < / TR> | |

| Обмен на ключове на Diffie-Hellman | 7.3 | 1654,0 |

Сравнение на скоростта на RSA и ECC